“La reserva que hiciste a través de Booking.com para nuestro hotel-Hoteldelval- fechas del 10 de abril de 2023 al 15 de abril de 2023- está confirmada”. Así comienza un supuesto email enviado por Booking, una plataforma online de búsqueda de tarifas de viaje y alojamiento.

En esta ocasión, los ciberdelincuentes aprovechan el aumento de solicitudes de alojamientos vacacionales con motivo de Semana Santa para incrementar la credibilidad de la estafa. Con el pretexto de confirmar al usuario su estancia en el hotel solicitado, incluyen en el correo un archivo adjunto con los supuestos detalles de la reserva. Sin embargo, el archivo contiene un código JavaScript malicioso diseñado para conseguir las contraseñas de correo electrónico.

Si has recibido un correo electrónico como este, mucho cuidado, porque se trata de una estafa. Si es el caso, desde el Instituto Nacional de Ciberseguridad aconsejan “eliminarlo directamente”.

Así suplantan los ciberdelincuentes la identidad de Booking

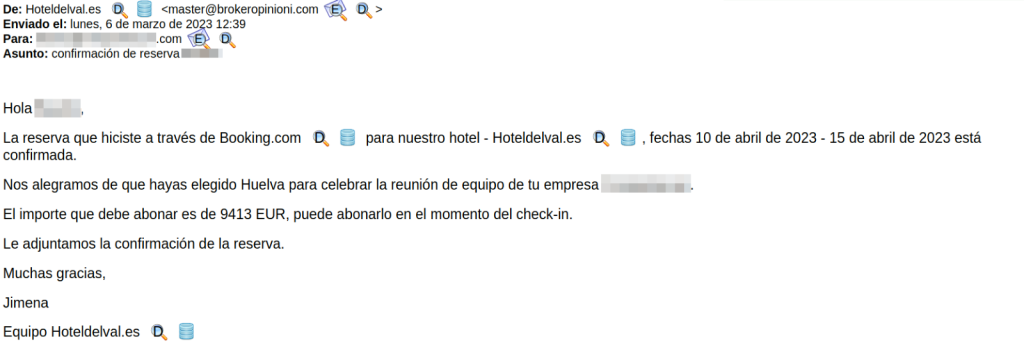

En esta ocasión, las víctimas, que han realizado una reserva previa a través del portal, reciben un correo electrónico con el siguiente asunto: «confirmación de reserva [usuario de la dirección de correo]». Estos correos se dirigen a la persona que ha hecho la reserva, por lo que no levanta ninguna sospecha. Además, los correos son muy similares a los originales que manda la plataforma cuando confirma una reserva a un cliente.

También se indican datos concretos de la misma, como la ciudad y el nombre del hotel, las fechas o el coste total. No obstante, algunos datos del correo electrónico no coinciden, como sucede en el ejemplo de la imagen. En el correo se asegura que el hotel se sitúa en Huelva. Sin embargo, al googlear el nombre del hotel (Hotel Del Val) se descubre que está en Andújar (Jaén).

Además, los precios que aparecen en el correo electrónico por una estancia de cinco días en las fechas descritas no coinciden con el precio que recoge el hotel en su página web. En el email se asegura que la reserva supera los 900€. Pero en internet el precio de una habitación doble en esas fechas asciende a 321€.

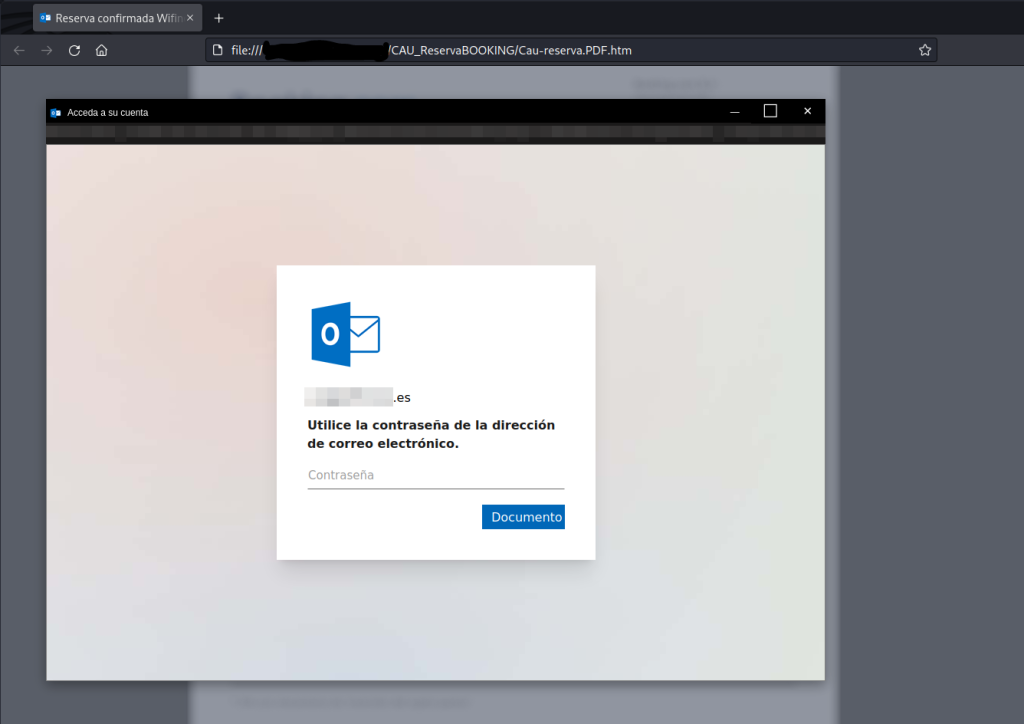

En el email, se incluye un archivo adjunto con la confirmación de la reserva. Sin embargo, contiene un código JavaScript malicioso. Este malware lanza a una pantalla emergente similar a la página de inicio de Outlook. Allí se solicitará al usuario la contraseña de su correo. En ese preciso momento, los estafadores aprovechan para hacerse con los datos.

Booking alerta a sus clientes sobre este tipo de fraudes

En su página web, la plataforma advierte que “los estafadores pueden intentar replicar nuestros emails para conseguir tu número de usuario y tu contraseña, y conseguir así hacerse con el control de tu cuenta”, tal y como sucede en este caso.

Para evitar ser víctima de estas estafas aconsejan estar atentos a elementos como los siguientes: urgencia en el lenguaje, para que las víctimas actúen sin pensar, y errores ortográficos o gramaticales. Además, la empresa indica que los emails de Booking.com “siempre deben proceder de una cuenta que acabe en @booking.com, independientemente del subdominio”.

Si la dirección no se corresponde con la original, como sucede en este caso, invitan a los usuarios a no responder el correo y marcarlo como spam o eliminarlo.

Desde INCIBE recuerdan que si se ha caído en la trampa y se han facilitado las credenciales, estas se deberán cambiar inmediatamente para evitar daños mayores. También recomiendan activar un doble factor de autenticación en el gestor de correo. Además, si esas mismas contraseñas se utilizan en otros servicios o cuentas, el organismo aconseja “modificarlas también lo antes posible”.

Desde INFOVERITAS hemos verificado casos similares con anterioridad. Por ejemplo, un email que suplantaba la imagen de la DGT para comunicar a los usuarios un supuesto aviso de multa.

Fuentes

Instituto Nacional de Ciberseguridad (INCIBE)

Búsqueda con Google